Mitigazione degli attacchi alla rete

1. L'approccio Defense-in-Depth

Ora che hai più informazioni su come gli attori delle minacce possono entrare nelle reti, devi capire cosa fare per impedire questo accesso non autorizzato. In questo argomento vengono illustrate diverse azioni che è possibile intraprendere per rendere la rete più sicura.

Per mitigare gli attacchi di rete, è necessario innanzitutto proteggere i dispositivi inclusi router, switch, server e host. La maggior parte delle organizzazioni utilizza un approccio defense-in-depth (noto anche come approccio stratificato) alla sicurezza. Ciò richiede una combinazione di dispositivi di rete e servizi che funzionano in tandem.

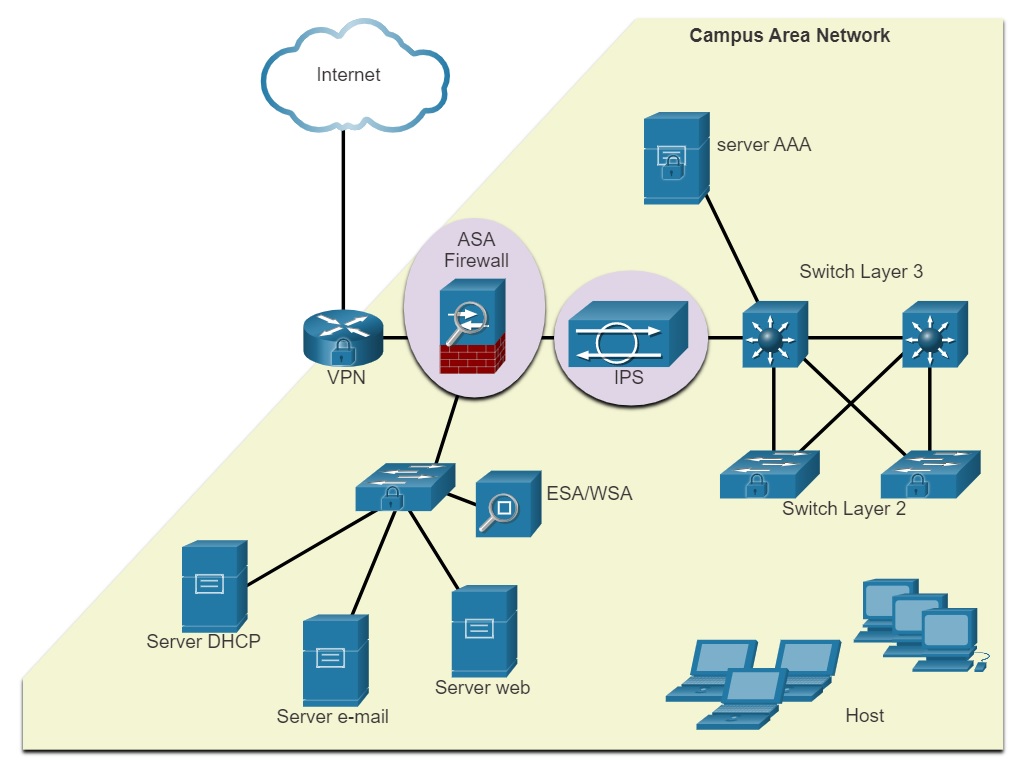

Considerare la rete nella figura. Esistono diversi dispositivi e servizi di sicurezza che sono stati implementati per proteggere gli utenti e le risorse dalle minacce TCP/IP.

Tutti i dispositivi di rete, inclusi il router e gli switch, sono inoltre temprati come indicato dai blocchi a combinazione sulle rispettive icone. Ciò indica che sono stati protetti per impedire agli attori delle minacce di accedere e manomettere i dispositivi.